Os Números Primos e sua Importância

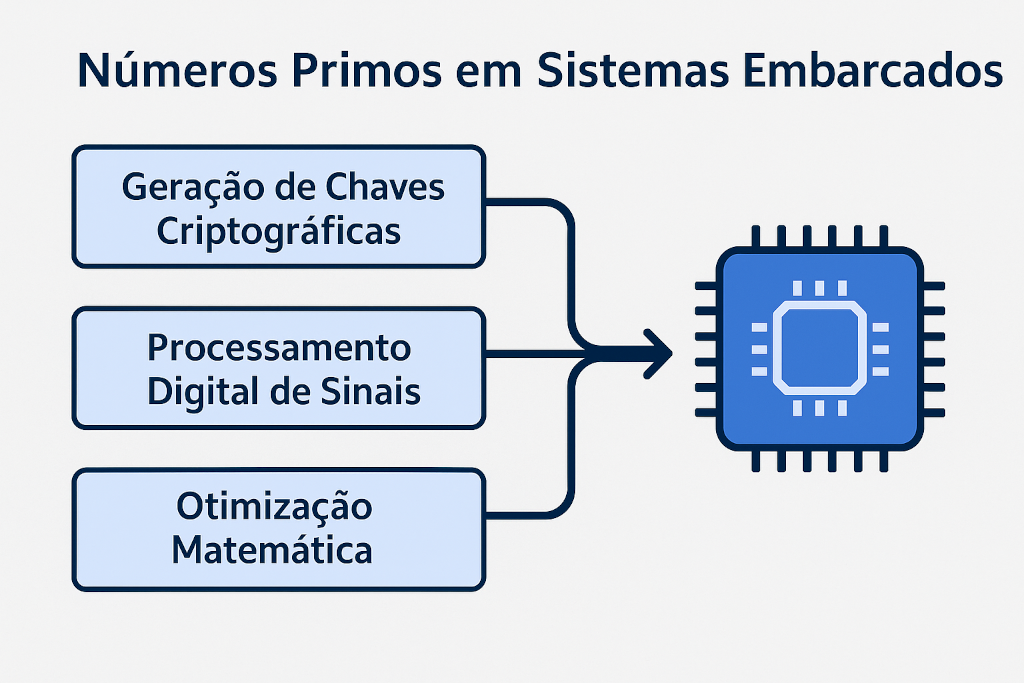

Os números primos são os blocos fundamentais da aritmética. Definidos como inteiros maiores que 1 que só podem ser divididos por 1 e por si mesmos, os primos têm sido objeto de estudo desde a antiguidade, com aplicações inicialmente puramente matemáticas. No entanto, com o avanço da ciência da computação e da engenharia eletrônica, descobriu-se que essas entidades aparentemente abstratas são, na verdade, pilares para tecnologias modernas — especialmente em criptografia, geração de números pseudoaleatórios e processamento digital de sinais.

Na eletrônica embarcada, particularmente em microcontroladores como o RP2040, os números primos surgem como ferramentas poderosas. Desde algoritmos que geram chaves criptográficas seguras até métodos otimizados para manipulação de dados e sinais, os primos ajudam a proteger informações, melhorar o desempenho de filtros digitais e até distribuir eventos de forma não periódica, minimizando interferências. A beleza dos primos está em sua imprevisibilidade e distribuição irregular — uma característica valiosa quando desejamos evitar padrões detectáveis em sistemas computacionais e eletrônicos.

Além da segurança, a presença de primos também é notável em sistemas de clock, comunicação e amostragem. Por exemplo, usar períodos baseados em números primos pode reduzir a interferência harmônica entre múltiplos temporizadores em execução simultânea, algo relevante para sistemas com vários núcleos, como o RP2040, que possui dois cores ARM Cortex-M0+. A ideia é simples: quando dois processos operam com intervalos baseados em primos diferentes, a chance de colisão periódica entre eles diminui drasticamente.

Outro exemplo prático é no campo da análise espectral e da Transformada Rápida de Fourier (FFT). Quando o número de amostras de um sinal é fatorável apenas por primos pequenos (ou por primos distintos), pode-se empregar algoritmos específicos como a FFT de Good-Thomas ou Rader, otimizando a execução em sistemas de recursos limitados.

Portanto, mesmo sendo conceitos oriundos da teoria dos números, os primos ganharam espaço como elementos fundamentais em engenharia elétrica moderna. Com este artigo, vamos percorrer algumas dessas aplicações, sempre conectando a teoria matemática com exemplos práticos aplicáveis em firmware para microcontroladores — em especial, para o RP2040.

📘 Leitura complementar e exercício proposto:

Leitura:

- Capítulo sobre criptografia com chave pública no livro “Cryptography and Network Security” de William Stallings.

- Capítulo introdutório sobre números primos no “Concrete Mathematics” de Graham, Knuth e Patashnik.

Números Primos na Criptografia Moderna

Na criptografia moderna, os números primos ocupam um papel de destaque por uma razão fundamental: a dificuldade de fatorar grandes números compostos. Essa dificuldade é a base de sistemas de criptografia assimétrica como o RSA (Rivest–Shamir–Adleman), um dos algoritmos mais amplamente utilizados para proteger dados em comunicações digitais, incluindo microcontroladores conectados em redes seguras, como o RP2040 em sistemas IoT.

O algoritmo RSA utiliza dois grandes números primos distintos, pp e qq, para gerar um número composto n=p×qn = p \times q. Esse valor nn se torna parte da chave pública, enquanto os primos usados para construí-lo permanecem secretos. A segurança do RSA reside no fato de que, mesmo conhecendo nn, é computacionalmente inviável fatorá-lo para descobrir pp e qq, especialmente quando esses números têm centenas de bits. Isso é conhecido como o problema da fatoração inteira, que até hoje não tem solução eficiente para grandes números usando computadores clássicos.

Mesmo em microcontroladores com recursos limitados, como o RP2040, é possível implementar versões simplificadas de RSA para aplicações locais, autenticação de dados ou troca de chaves seguras. Além disso, muitos algoritmos de segurança embarcada se baseiam em curvas elípticas (ECC), que, embora mais eficientes que RSA, ainda dependem de operações sobre campos finitos geralmente construídos com primos grandes.

Vamos ver agora um exemplo simples de geração de uma chave RSA local, onde usamos dois números primos pequenos apenas para fins didáticos.

Exemplo em C: Geração de Par de Chaves RSA Simples (Didático)

#include <stdio.h>

// Função para calcular o maior divisor comum (GCD)

int gcd(int a, int b) {

while (b != 0) {

int t = b;

b = a % b;

a = t;

}

return a;

}

// Função para encontrar o inverso modular de 'e' em relação a 'phi'

int mod_inverse(int e, int phi) {

for (int d = 1; d < phi; d++) {

if ((e * d) % phi == 1)

return d;

}

return -1;

}

int main() {

int p = 17; // Primo 1

int q = 23; // Primo 2

int n = p * q; // Parte pública da chave

int phi = (p - 1) * (q - 1); // Função totiente de Euler

int e = 3; // Escolha de expoente público (deve ser coprimo a phi)

while (gcd(e, phi) != 1) e++;

int d = mod_inverse(e, phi); // Expoente privado

printf("Chave Pública (n, e): (%d, %d)\n", n, e);

printf("Chave Privada (d): %d\n", d);

return 0;

}

🔍 Explicação passo a passo:

gcd: Função auxiliar para garantir queeephisejam coprimos.mod_inverse: Implementa uma busca linear simples para encontrar o inverso modular — adequado apenas para números pequenos.peq: Os dois primos usados para construir a chave.nephi: Produto dos primos e a função totiente, usados para gerar a chave.eed: Respectivamente, os expoentes público e privado do RSA.

Este exemplo pode ser adaptado para funcionar em um projeto com o RP2040 usando o SDK padrão da Raspberry Pi, e a saída pode ser enviada por UART ou visualizada em um display.

📘 Leitura complementar:

Leitura:

- RFC 3447 – Public-Key Cryptography Standards (PKCS) #1 v2.1: RSA Cryptography Specifications.

- Documentação da biblioteca tinycrypt, voltada para criptografia leve em dispositivos embarcados.

Testes de Primalidade e Algoritmos em C para RP2040

Verificar se um número é primo é uma tarefa central tanto na geração de chaves criptográficas quanto em algoritmos matemáticos aplicados. Em sistemas embarcados, como o RP2040, a eficiência desses testes é crucial, já que os recursos computacionais e de energia são limitados. Dependendo do tamanho dos números envolvidos e da aplicação, diferentes algoritmos de teste de primalidade podem ser utilizados — variando de métodos ingênuos a algoritmos probabilísticos como Miller-Rabin.

O teste de força bruta, que verifica se um número é divisível por qualquer valor menor ou igual à sua raiz quadrada, é suficiente para detectar primos até alguns milhares. Esse método é ideal para aplicações didáticas e controladas, como em firmwares que geram pequenas chaves de autenticação local.

Para aplicações mais robustas, como a geração de chaves RSA com dezenas de bits, métodos como Fermat ou Miller-Rabin oferecem um equilíbrio entre desempenho e confiabilidade. Apesar de serem probabilísticos, eles são bastante seguros quando combinados com múltiplas rodadas de teste e números cuidadosamente escolhidos.

A seguir, mostramos um exemplo em C de um teste de primalidade simples, implementável no RP2040, que verifica se um número é primo por divisão até sua raiz quadrada.

Exemplo em C: Teste de Primalidade (Força Bruta) no RP2040

#include <stdio.h>

#include <stdbool.h>

#include <math.h>

// Verifica se um número é primo

bool is_prime(int num) {

if (num <= 1) return false;

if (num <= 3) return true;

if (num % 2 == 0 || num % 3 == 0) return false;

for (int i = 5; i * i <= num; i += 6) {

if (num % i == 0 || num % (i + 2) == 0)

return false;

}

return true;

}

// Programa principal que imprime primos até 100

int main() {

printf("Números primos entre 1 e 100:\n");

for (int i = 1; i <= 100; i++) {

if (is_prime(i)) {

printf("%d ", i);

}

}

printf("\n");

return 0;

}

🔍 Explicação linha a linha:

- A função

is_primecomeça tratando os casos triviais (menores que 2, pares e múltiplos de 3). - O loop principal verifica divisores em incrementos de 6, uma técnica otimizada que elimina múltiplos conhecidos.

i * i <= numevita o uso da funçãosqrt(), poupando ciclos de CPU no RP2040.

Esse código pode ser executado em um projeto com pico-sdk, exibindo os resultados pela UART ou por display serial I2C/SPI.

📘 Leituras recomendadas:

- “Prime Numbers: A Computational Perspective” – Crandall & Pomerance.

- Documentação da biblioteca libtommath para manipulação de inteiros grandes com testes de primalidade embutidos.

Aplicações em DSP e Filtros Digitais

Embora à primeira vista possa parecer que os números primos são restritos à segurança digital, sua aplicação em processamento digital de sinais (DSP) é surpreendentemente poderosa. Em sistemas embarcados, como aqueles desenvolvidos com o microcontrolador RP2040, eles ajudam a otimizar transformadas de Fourier, criar filtros com características especiais e distribuir amostras de maneira eficiente.

Na Transformada Rápida de Fourier (FFT), por exemplo, o desempenho depende da fatoração do número de amostras N. Quando N é altamente fatorável — idealmente uma potência de 2 — a FFT de Cooley-Tukey é extremamente eficiente. No entanto, há casos em que o tamanho da amostra não pode ser escolhido livremente. Nessas situações, algoritmos como a FFT de Good-Thomas (ou FFT baseada no Teorema Chinês do Resto) exploram o uso de números primos coprimos para dividir o problema em transformadas menores. Outro exemplo é a FFT de Rader, que lida especificamente com o caso onde N é um número primo.

Além disso, em filtros digitais, os números primos podem ser usados para gerar padrões de amostragem ou interrupções em múltiplas frequências. Quando dois ou mais timers disparam com intervalos baseados em primos distintos, o sistema minimiza a sobreposição periódica de eventos, útil para tarefas como aquisição simultânea de sensores ou geração de PWM fora de fase.

Outra aplicação prática interessante está na geração de sequências pseudoaleatórias para simular ruído branco ou sinais de teste. Algoritmos como geradores congruentes lineares (LCG) usam módulos primos para produzir sequências com longos períodos e boa distribuição estatística. Isso é essencial em testes de filtros digitais implementados no firmware do RP2040, por exemplo, para avaliar resposta impulsiva ou desempenho de rejeição de ruído.

Exemplo em C: FFT Otimizada com Tamanho Primo

Embora o RP2040 não tenha hardware dedicado para FFT, é possível usar bibliotecas como a CMSIS-DSP. Porém, para ilustrar a ideia de fatoração usando primos, podemos mostrar um pseudo-código simplificado:

#include <stdio.h>

#include <math.h>

#include <complex.h>

#include <string.h>

#define N 17 // número primo

#define PI 3.14159265358979323846

// Vetores de entrada e saída

float x_real[N];

float x_imag[N];

float X_real[N];

float X_imag[N];

// Vetores auxiliares para convolução circular

float a_real[N - 1];

float a_imag[N - 1];

float b_real[N - 1];

float b_imag[N - 1];

float c_real[N - 1];

float c_imag[N - 1];

// Função para multiplicar dois números complexos

void complex_mult(float ar, float ai, float br, float bi, float *cr, float *ci) {

*cr = ar * br - ai * bi;

*ci = ar * bi + ai * br;

}

// Calcula a convolução circular direta (tempo)

void circular_convolution() {

for (int k = 0; k < N - 1; k++) {

c_real[k] = 0.0;

c_imag[k] = 0.0;

for (int n = 0; n < N - 1; n++) {

int index = (k - n + (N - 1)) % (N - 1);

float pr, pi;

complex_mult(a_real[n], a_imag[n], b_real[index], b_imag[index], &pr, &pi);

c_real[k] += pr;

c_imag[k] += pi;

}

}

}

// Implementação da FFT de Rader para N = 17 (primo)

void rader_fft(float x_real[N], float x_imag[N]) {

int g = 3; // Gerador primitivo módulo 17

// Passo 1: k = 0 (soma direta dos pontos)

float sum_real = 0.0, sum_imag = 0.0;

for (int i = 0; i < N; i++) {

sum_real += x_real[i];

sum_imag += x_imag[i];

}

X_real[0] = sum_real;

X_imag[0] = sum_imag;

// Passo 2: gerar vetores a[] e b[] para convolução circular

int gi = 1;

for (int i = 0; i < N - 1; i++) {

a_real[i] = x_real[gi];

a_imag[i] = x_imag[gi];

gi = (gi * g) % N;

}

// Vetor b[] = coeficientes da DFT para gi (conjugados)

gi = 1;

for (int i = 0; i < N - 1; i++) {

float angle = 2 * PI * gi / N;

b_real[i] = cosf(angle);

b_imag[i] = -sinf(angle);

gi = (gi * g) % N;

}

// Passo 3: convolução circular de a[] com b[]

circular_convolution();

// Passo 4: reconstruir os elementos X[k] para k = 1 até N-1

gi = 1;

for (int k = 1; k < N; k++) {

int idx = 0;

int power = 1;

while ((power = (g * power) % N) != k)

idx++;

X_real[k] = x_real[0] + c_real[idx];

X_imag[k] = x_imag[0] + c_imag[idx];

gi = (gi * g) % N;

}

}

// Gera sinal de teste senoidal

void generate_signal() {

for (int i = 0; i < N; i++) {

x_real[i] = sinf(2 * PI * 3 * i / N); // frequência = 3 ciclos

x_imag[i] = 0.0;

}

}

// Imprime a magnitude do espectro

void print_spectrum() {

printf("k\t|X(k)|\n");

for (int k = 0; k < N; k++) {

float mag = sqrtf(X_real[k]*X_real[k] + X_imag[k]*X_imag[k]);

printf("%d\t%.4f\n", k, mag);

}

}

int main() {

generate_signal();

rader_fft(x_real, x_imag);

print_spectrum();

return 0;

}

Para aplicações reais, use bibliotecas com suporte à FFT para tamanho primo. O uso do número primo aqui permite construir filtros com resposta mais precisa em bandas específicas.

📘 Leitura recomendada:

- “Understanding Digital Signal Processing” de Richard G. Lyons — capítulos sobre FFT e escolha do tamanho da janela.

- CMSIS-DSP Library: https://arm-software.github.io/CMSIS_5/DSP/html/

Perfeito! Vamos então para a próxima seção:

Geradores de Primos para Chaves Aleatórias

A geração de números primos é um elemento-chave em algoritmos criptográficos modernos, especialmente em sistemas de chave pública como o RSA e protocolos de troca de chaves como o Diffie-Hellman. Em sistemas embarcados como o RP2040, o desafio está em gerar primos com eficiência, segurança e dentro das limitações de processamento e memória disponíveis.

A abordagem mais comum consiste em gerar números aleatórios grandes e submetê-los a testes de primalidade até encontrar um que seja primo com alta probabilidade. Essa estratégia pode ser otimizada com o uso de tabelas de primos pequenos para eliminar rapidamente candidatos óbvios (por exemplo, divisíveis por 3, 5, 7…), antes de aplicar testes mais rigorosos como o de Miller-Rabin.

Como o RP2040 não possui uma unidade de geração de números aleatórios por hardware (TRNG), o desenvolvedor pode implementar um gerador baseado em ruído de sensores, variações de tempo entre eventos (jitter) ou mesmo em circuitos osciladores desbalanceados via PIO. Outra opção é usar o clock instável de um conversor ADC como fonte de entropia — prática comum em ambientes embarcados.

Para fins didáticos, apresentamos a seguir um gerador de primos simplificado baseado em LCG (Linear Congruential Generator) com filtro de primalidade por força bruta, adaptado ao RP2040. Esse método pode ser usado para gerar chaves temporárias para autenticação local, como em sistemas de identificação por toque, sensores inteligentes ou redes mesh de baixo consumo.

Exemplo em C: Gerador de Primos Aleatórios para o RP2040

#include <stdio.h>

#include <stdbool.h>

#define MOD 2147483647 // Módulo primo grande (2^31 - 1)

#define A 16807 // Multiplicador para LCG

#define SEED_INIT 12345

uint32_t seed = SEED_INIT;

// Gerador linear congruente (LCG)

uint32_t lcg_rand() {

seed = ((uint64_t)seed * A) % MOD;

return seed;

}

// Teste de primalidade simples

bool is_prime(uint32_t num) {

if (num < 2) return false;

if (num % 2 == 0 && num != 2) return false;

for (uint32_t i = 3; i*i <= num; i += 2) {

if (num % i == 0) return false;

}

return true;

}

// Gera um número primo aleatório abaixo de max

uint32_t generate_prime(uint32_t max) {

uint32_t candidate;

do {

candidate = lcg_rand() % max;

} while (!is_prime(candidate));

return candidate;

}

int main() {

printf("Gerando 5 primos aleatórios menores que 1000:\n");

for (int i = 0; i < 5; i++) {

uint32_t prime = generate_prime(1000);

printf("Primo %d: %u\n", i + 1, prime);

}

return 0;

}

🔍 Destaques da implementação

- Usa um gerador LCG de 31 bits baseado em

16807, conhecido como Park-Miller — ideal para dispositivos embarcados. - Os primos são gerados até um valor máximo definido (

max), com verificação de primalidade por divisão simples. - O código pode ser integrado ao RP2040 com UART para monitoramento dos primos gerados em tempo real.

🔧 Sugestão de melhoria:

- Substituir o

lcg_rand()por uma fonte de entropia baseada em jitter (ex: diferença de tempo entre pressões de botão ou leituras de ADC instável). - Substituir

is_prime()por Miller-Rabin com múltiplas iterações para primos grandes (ex: 32, 64 bits).

📘 Leitura complementar e exercício prático

Leitura:

- “Random Number Generation and Monte Carlo Methods” – James E. Gentle.

- Especificação do algoritmo Fortuna para geração criptográfica de números aleatórios.

Conclusão e Implicações para a Segurança e Eficiência de Sistemas Embarcados

A aplicação de números primos em sistemas embarcados vai muito além de um mero exercício matemático. Eles são pilares de segurança, eficiência computacional e inovação em algoritmos de processamento. Para microcontroladores como o RP2040, que operam com recursos limitados mas oferecem capacidades de computação paralela (dois cores, PIO, DMA), os números primos oferecem soluções elegantes e funcionais para desafios clássicos da engenharia embarcada.

Na área de criptografia, vimos que os primos são a base para gerar chaves de segurança com elevada complexidade de fatoração. Mesmo quando os recursos do microcontrolador não permitem o uso de chaves muito grandes, é possível empregar primos em autenticação leve, troca de chaves locais, ou até como parte de algoritmos híbridos. O uso criterioso de testes de primalidade e de algoritmos como o RSA ou ECC torna-se essencial para proteger dados sensíveis, mesmo em sensores remotos ou redes distribuídas.

No campo do processamento digital de sinais (DSP), os números primos contribuem para estruturar algoritmos FFT otimizados (como o de Rader), criar sequências de amostragem sem interferência periódica e implementar convoluções com alta precisão espectral. Esses recursos são particularmente úteis em aplicações como análise de vibração, reconhecimento de padrões, e comunicação sem fio por modulação em frequência (FSK, OFDM), todos campos onde o RP2040 pode ser aplicado com eficiência.

Do ponto de vista matemático e computacional, a geração e manipulação de números primos reforça boas práticas de programação eficiente. Desenvolver testes de primalidade, geradores de números aleatórios e rotinas para modularidade e convolução circular treina o programador a pensar de forma otimizada, modular e com atenção à complexidade algorítmica — habilidades fundamentais no design de firmware embarcado.

Em resumo, os números primos estão profundamente integrados às bases teóricas e práticas da eletrônica digital. Do ponto de vista didático, seu estudo conecta teoria dos números, álgebra modular, criptografia, estatística e processamento de sinais — tudo em um mesmo ecossistema. Do ponto de vista prático, eles garantem segurança, robustez e precisão em sistemas de missão crítica. Para engenheiros e desenvolvedores embarcados, dominar essas ferramentas é não apenas desejável, mas essencial.

📘 Leituras complementares finais

- Livro: “Handbook of Applied Cryptography” – Menezes, van Oorschot, Vanstone (disponível gratuitamente online).

- Artigo: “A Fast Fourier Transform Algorithm for Prime Lengths” – Good & Thomas.

- Repositório útil: CMSIS-DSP com suporte a FFT e convoluções.

🛠️ Desafio final proposto

Desenvolva um mini-firmware para o RP2040 que:

- Gere dois primos de 16 bits com entropia de entrada (ex: ADC ou jitter);

- Calcule o produto \(n = p \times q\);

- Implemente uma versão simplificada de criptografia com chave pública;

- Envie os dados via UART, e permita descriptografar localmente com a chave privada.

Esse projeto conecta todos os temas abordados: números primos, criptografia, testes de primalidade, geração de aleatórios e computação embarcada.